TEMA 4: OPERACIONES AUXILIARES.

RESUMEN TEMA 4.

1.RED DE COMUNICACIÓN DE DATOS.

- Una red de comunicación de datos es un sistema de comunicaciones en el que un conjunto de medios técnicos organizados permite comunicar y transmitir información.

- Un sistema de comunicaciones es cualquier conjunto de elementos que permiten transmitir información desde un punto a otro.

- Las redes se clasifican según el tipo de medios utilizados para transmitir:

- Red de Telefonía: Formada por todos los elementos que permiten realizar una comunicación telefónica.

- Red Telegráfica: Constituida por todos los elementos que permiten enviar y recibir un telegrama.

- Red de Ordenadores: Conjunto de ordenadores o dispositivos ordenados entre si que pueden intercambiar información.

EMISOR | Elemento encargado de generar y transmitir información. |

RECEPTOR | Elemento que recibe e interpreta la información. |

MENSAJE | La información que el emisor transmite al receptor. |

CANAL DE TRANSMISIÓN | El medio a través del cual circula el mensaje (cable, aire...). |

CÓDIGO | Conjunto de signos, reglas y normas que deben conocer tanto el emisor como el receptor para entenderse. |

- Guiados (vía física): A través de un sistema de cableado que puede ser mas o menos complejo. Es el medio mas común para redes pequeñas

- No guiados (vía inalámbrica): Mediante dispositivos emisores y receptores de ondas. Los métodos inalámbricos van desde una conexión WIFI o por bluetooth, hasta las comunicaciones vía satélite.

EQUIPOS | Aparatos utilizados por el emisor y el receptor para comunicarse. |

TARJETA DE RED | Componente que debe integrarse en el equipo para conectarlo a una red. |

DISPOSITIVOS DE INTERCONEXIÓN | Elementos utilizados para comunicar varias redes o fragmentos de redes, así como para gestionar equipos de la propia red. |

CABLEADO | Cables utilizados para interconectar todos los elementos de la red. |

Software de Terminal | Engloba tanto el sistema operativo como una aplicación que gestione el tráfico de redes. |

Software de Dispositivos | Habitualmente se trata de firmware y es especifico de impresoras, routers, switches... |

- Los protocolos de red son el conjunto de normas que rigen el comportamiento de las redes de datos, mientras que la definición y organización de las acciones constituye el estándar de red. Un estándar de red es un modelo que agrupa unas operaciones perfectamente coordinadas mediante protocolos.

- El modelo de referencia OSI: Es un modelo teórico que se implemento distribuyendo las operaciones en siete capas. Posteriormente, la arquitectura TCP/IP redujo el modelo OSI a cuatro capas; cuando fue llevado a la practica supuso la base de la actual conexión a Internet. Aquí tienes la comparativa entre el modelo OSI y la arquitectura TCP/IP.

- El estándar más destacado de la tecnología ethernet es el IEEE 802.3.

- IEEE 802.3: Es un estándar para redes locales (LAN) del que posteriormente ha derivado el estándar 802.11, empleado para redes LAN inalambricas (WLAN).

- Identificación de los equipos en la red: Todos los equipos que forman parte de una red, así como sus dispositivos de interconexión, a partir de la capa de red (OSI), tienen asignada una dirección IP.

- La dirección IP: Es una etiqueta numérica que se asigna a un elemento de la red para obtenerlo e identificarlo dentro de ella. En función del protocolo que se use, existen dos tipos:

- IPv4 (32 bits): Representada por cuatro bloques de números comprendidos entre 0 y 255 separados por puntos (es el mas empleado en la actualidad).

- IPv6 (128 bits): Representada por 32 dígitos hexadecimales separados por dos puntos en 8 bloques de 4 dígitos.

- Mascara de subred: Cada dirección IP lleva asociada una mascara de subred, cuyo cometido es definir la porción de la dirección IP que identifica la red a la que pertenece el equipo o el dispositivo, lo que permite segmentar la red. Así, una dirección IP puede permanecer a una subred u otra en función de su mascara de subred.

Según su tamaño (área de distribución) | |

PAN (redes de área personal) | Se trata del entorno del usuario y lo dispositivos con los que interactúa (portátiles, teléfonos móviles...). Suelen emplear tecnologías inalámbricas. |

LAN (redes de área local) | Redes pequeñas que proporcionan servicios a usuarios dentro de una estructura común (una empresa, un hogar, un centro...). |

MAN (redes de área metropolitana) | Varias redes LAN interconectadas por distancias cortas (sucursales de una empresa en la misma ciudad). |

WAN (redes de área extensa) | Redes LAN interconectadas por distancias largas (sucursales de una empresa en varias ciudades). |

Internet | Red de redes. Es una red distribuida, de dimensión mundial, que utiliza las redes anteriores para comunicarse con un recurso u otra red fuera de su organización. |

Según el propietario de la red | |

Redes públicas | De dominio público, cualquiera puede acceder a ellas. |

Redes privadas | Propiedad de una empresa o un particular y, normalmente, adecuada a sus necesidades. |

Redes dedicadas o mixtas | De titularidad pública, pero de uso exclusivo para determinado grupo de usuarios. Redes de hospitales. |

Según la cantidad de nodos que reciben la información (tecnología de transmisión) | |

Redes de difusión (broadcasting) | El canal de comunicaciones es compartido por todos los nodos de la red, por lo que cuando uno de ellos transmite, la información es recibida por todos los demás. Aunque todos los nodos reciben el mensaje, no tiene por qué ir dirigido a todos ellos. Existen tres tipos de mensaje: Unicast, Multicast y Broadcast. |

Redes conmutadas (punto a punto) | La información es recibida únicamente por un nodo de la red. Puede ser de dos tipos: v Conmutación de paquetes: cada mensaje se divide en trozos llamados paquetes, que se envían por diferentes cambios hasta el nodo destino. v Conmutación de circuito: antes de enviar el mensaje, se establece uno de los caminos existentes entre fuente y destino como camino dedicado, llamado circuito. Mientras se realiza la transmisión, el circuito es de uso exclusivo, impidiendo que ninguna otra fuente pueda transmitir a través de este. |

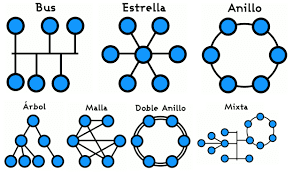

3.TOPOLOGÍAS DE RED.

- La topología de red es la distribución física de los equipos en la red y la manera de interconectarlos.

- Existen distintos tipos, las más representativas son las siguientes:

Topología en bus | Todos los equipos tienen un canal común llamado bus. v Ventajas: topología sencilla y barata. v Inconvenientes: muy sensible a errores. |

Topología en anillo | Cada uno se conecta con sus nodos adyacentes formando un anillo. Es necesario que los equipos dispongan de dos tarjetas de red. v Ventajas: evita las colisiones v Inconvenientes: es cara y compleja, por lo que está en desuso. |

Topología en estrella | Todos los equipos están conectados a un nodo central que se encarga de distribuir, conmutar y controlar el flujo de datos. v Ventajas: fácil de diseñar e instalar y si un nodo que no sea el central falla, la red sigue funcionando. v Inconvenientes: si falla el nodo central de la red se cae y pueden producirse cuellos de botella. |

Topología en árbol | Esta topología se puede considerar como un conjunto de redes en estrella interconectadas a un bus. Dispone de un nodo primario, normalmente un router o un switch. Ventajas: permite fácilmente el crecimiento de la red. Inconvenientes: el fallo del concentrador conlleva el fallo de toda la rama que conecta. |

Topología en malla | Cada equipo se conecta con uno o más equipos de la red. El equipo necesita tantas tarjetas de red como conexiones tenga con otros equipos. Ventajas: al estar cada nodo conectado a los demás, tiene una gran fiabilidad y flexibilidad. Inconvenientes: el número de nodos es limitado, pues de lo contrario el número de enlaces se dispararía. |

Topología mixta | Combinación de diferentes topologías conectadas a través de nodos. Irregulares, diseñadas a medidas y con gran capacidad de crecimiento. Modelo habitual en redes WAN. |

- La configuración lógica de la red determina cómo se agrupan los equipos, cómo se relacionan y qué protocolos deben acatar.

- Según el sistema operativo, desde el punto de vista de la organización la red puede configurarse como:

- Grupo de trabajo: todos los equipos actúan como clientes y servidores de recursos sin que exista una jerarquía predeterminada. Es la típica de las redes P2.

- Dominio: existe al menos un equipo, llamado controlador de dominio, que se encarga de organizar los servicios y recursos de la red. Es la configuración típica en redes cliente/servidor.

- Todos los equipos que disponen de sistema operativo están, por defecto, preconfigurados para trabajar en un grupo de trabajo llamado WORKGROUP.

- Es el conjunto de computadoras conectadas en una red informática que confían a uno de los equipos ( el controlador de dominio) la administración de los usuarios y los privilegios que poseen.

- El controlador de dominio suele ser único en redes pequeñas. Si la red es grande, suele ser necesario un segundo equipo dependiente del primero, el subcontrolador de dominio, para descargar en el parte de las tareas del controlador; de esta manera se divide la red en subdominios, con controladores diferentes.

- Los controladores y subcontroladores de dominio sirven a los usuarios y a las computadoras de la red para otras tareas como: resolver las direcciones DNS, almacenar las carpetas de los usuarios, realizar copias de seguridad... por ello, a estos equipos se los llama también servidores.

- Puerta de enlace predeterminada: Dirección IP del equipo (suele corresponder a un router o a un servidor) que sirve para salir de la red.

- Direcciones de servidores DNS: No las puede proporcionar el administrador de la red o el proveedor de servicios de Internet, según el tipo de red.

- Hay que diferenciar entre los usuarios y los grupos locales del equipo en el que se trabaja, y los usuarios y grupos del dominio, que tienen la capacidad de trabajar en cualquier equipo del dominio.

- Las redes inalámbricas, WLAN, sustituyen una gran parte de la conexión cableada por dispositivos emisores y receptores de ondas

REPETIDOR | Trabaja a nivel 1 del modelo OSI. Su función es únicamente amplificar la señal inalámbrica a puntos de la instalación donde no llegue o lo haga con dificultad. | |

PUNTO DE ACCESO (WAP) | ||

ROUTER INALÁMBRICO |

Pueden conectarse de dos modos:

- Ad hoc: La red esta descentralizada y cada equipo se conecta con los que están en su zona de alcance. La información va directamente del emisor al receptor, sin que existan dispositivos de interconexión para gestionar la comunicación.

- Infraestructura: La red esta organizada mediante el uso de uno o varios dispositivos de interconexión que funcionan como mediadores en la comunicación de los equipos.

- La configuración de una red inalámbrica consiste en asignar a todos sus elementos de interconexión, los parámetros adecuados para que la señal pueda circular de forma eficiente y segura por toda la red.

- Nombre de la red: Se suele denominar con las siglas SSID, en alusión al código incluido en todas las transmisiones de la red inalámbrica para identificarlas como suyas.

- Canales: el estándar inalámbrico IEEE 802.11 establece que todos los dispositivos inalámbricos deben emitir en la banda de 2,4 GHz o de 5 GHz.

- Protocolo: los elementos de interconexión deben funcionar según un protocolo.

- Seguridad: la red puede ser publica o privada.

- Seguridad inalámbrica: en una WLAN la información circula por el aire, por lo que es accesible para todos los usuarios que estén en el área de cobertura de esa señal para proteger la comunicación se utilizan las siguientes medidas:

- Cifrado de datos: todos los datos que se transmiten se cifran previamente para que los usuarios ajenos no tengan acceso a la información transmitida.

- Control de acceso: consiste en restringir el acceso a la red mediante listas de control de acceso (ALC) de las direcciones MAC de las tarjetas inalámbricas.

- La opción de compartir impresoras permite optimizar este recurso de la red.

- La conexión a una impresora compartida no es automática, ya que el equipo debe conocer cual es su ubicación para poder acceder a ella. Si no se conoce la ubicación exacta de la impresora dentro de la red, el sistema operativo ofrece la opción de buscarla.

- Repetidores.

- Puntos de acceso (WAP).

- Routers inalámbricos.

- Porque llegará un momento en el cuál se quede inutilizado y va a tener que ser renovado por otro nuevo como el IPv6.

- PAN (redes de área personal): WiFi.

- LAN (redes de área local): Un hogar.

- MAN (redes de área metropolitana): Las sucursales de una empresa en una misma ciudad.

- WAN (redes de área extensa): Sucursales de una empresa en varias ciudades.

- Internet: Todo el mundo.

- Repetidor: Su función es únicamente amplificar la señal inalámbrica a puntos de la instalación donde no llegue.

- Punto de acceso (WAP): Su función es dar acceso a otros equipos de la red a través de él.

- Router inalámbrico: Su función es enlazar una LAN a Internet, aunque también puede emplearse para uso interno de las redes.

- La tarjeta de red: Controla la red.

b)Su instalación es bastante sencilla, además de ocupar poco espacio y la posibilidad de manejar múltiples equipos de manera simultánea gracias a la automatización. · Hay un mejor monitoreo de los procesos, lo que hace que la detección de fallos se realice rápidamente.

- Su precio es de 39,37€.

- Características más relevantes:

| Marca | TP-Link |

| Interfaz de hardware | Ethernet |

| Sistema operativo | Microsoft Windows 2000/XP/2003/Vista/7/8/10, MacOS, Linux, Das mitgelieferte Tool läuft aktuell nur unter Windows 2000 bis 7. |

| Color | Blanco |

| Dimensiones del producto: largo x ancho x alto | 5.8 x 9.5 x 4.2 centímetros |

| Velocidad de transferencia de datos | 600 Megabits por segundo |

| Peso del producto | 10.58 Onzas |

9.¿Cuáles son las tres maneras de compartir impresoras que has estudiado en esta unidad?

Impresora Local | Esta conectada a un equipo de forma local y este la comparte con los usuarios de la red. Ventajas: Se considera un recurso, igual que los archivos y unidades. Desventajas: Los que acceden a ella desde un sistema operativo distinto al nuestro necesitan disponer de controladores para que funcione correctamente. |

Impresora de Red | Se conecta directamente a la red, como si se tratara de un equipo más, por lo que lo habitual es que se controle desde el servidor. Ventajas: Al no depender de un equipo siempre que se encuentre encendida se encontrara disponible. Desventajas: Necesita conexión ethernet y es más cara. |

Impresora con servidor de impresión | Es la solución ideal cuando las impresoras no pueden ir directamente a la red. Se trata de un dispositivo que admite conexiones USB, en paralelo y Ethernet. Ventajas: Admite USB en paralelo y ethernet y permite integrar impresoras sin conexión a la red. Desventajas: No esta orientado a redes domesticas. |

PRACTICA PROFESIONAL RESUELTA.

OBJETIVOS.

- Diseñar y configurar una red cableada con topología en estrella con la herramienta Cisco Packet Tracer.

- Diseñar y configurar una red inalámbrica en modo infraestructura con la herramienta Cisco Packet Tracer.

- Configurar el dispositivo de interconexión cableado o inalámbrico.

- Configurar cada uno de los equipos que se conectarán a la red.

- Reforzar los conocimientos adquiridos de la unidad.

- Configurar el adaptador de red en Windows 10 y Ubuntu (Linux).

- Crear un manual de usuario sencillo para realizar esta actividad y que sirva de apoyo en un futuro.

7.Rellena la configuración IP...

8.Acepta la nueva configuración.

- Compartir los datos de nuestro móvil con un ordenador.

- Utilizar el móvil para crear un adaptador de red en nuestro equipo.

- Deshabilita el adaptador de red de tu equipo y pulsa en <<Desactivar>>.

- Conecta tu smartphone al ordenador con el cable de datos.

- Una vez conectado el móvil te dará la opción de compartir datos: en caso contrario accede a la opción <<Ajustes>>.

- En <<Ajustes>> busca el menú de <<Red>> y localiza la opción <<Compartir por USB>> o <<Anclar red>>.

- Activa esta opción, lo más probable es que Windows comience a instalar a un dispositivo.

- Te aparecerá un nuevo adaptador de red y tu equipo volverá a tener conexión a Internet.

Comentarios

Publicar un comentario